1 方案背景与目标

能源、电力、石化和交通等行业的工业控制系统构成了国家的关键基础设施。在这些系统中,DCS(分布式控制系统)和PLC(可编程逻辑控制器)等系统和单元扮演着中枢角色。它们根据企业的运行逻辑,负责控制各种执行部件,精确采集数据,并正确发出控制指令,从而对数据进行分析和判断。

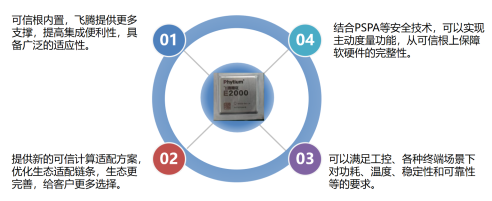

传统工控系统存在设计之初大多未考虑安全特性,打补丁式的防病毒手段使得工具更新困难、维护复杂,成本居高不下;传统安防系统无法深入到工控系统内部、边界防护无法实现纵深防御效果等缺陷,导致工控系统常年遭受恶意攻击而束手无策,危害工控系统导致的经济和社会事件层出不穷。基于此,飞腾携手高鸿信安,面向全行业工控场景,联合打造了 基于飞腾腾珑 E2000 内置 TCM/TPCM 作为可信根的自主可信计算解决方案,可保证系统安全稳定运行,旨在为工控系统构建更加稳定、快捷的主动免疫式可信安全防护体系建设方案。

2 方案详细介绍

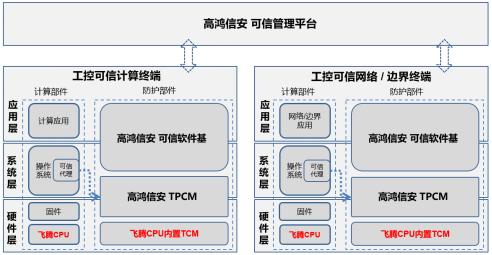

本方案基于飞腾腾珑 E2000网安版CPU 内置物理 TCM/TPCM,采用高鸿信安可信计算技术、操作系统安全技术等对工控系统进行可信安全增强,构建主动免疫式可信安全防护体系架构。

飞腾CPU内置物理 TCM/TPCM 担任可信根的角色,其中内置TCM满足GM/T 0012 可信密码模块要求,它是一个含有密码运算部件和存储部件的处理器核,通过密钥技术、硬件访问控制技术和存储加密等技术保证系统和数据的信任状态。基于可信根,采用国密算法,对设备的系统引导程序(固件、操作系统加载程序等)、系统程序(操作系统内核等)、重要配置参数、应用等进行完整性校验,包括静态验证和动态验证两种,前者主要在设备启动过程中和静态存储阶段进行,后者主要在应用程序执行环节进行,当检测到完整性发生变化时,证明设备可信性遭到破坏,进行报警,结合可信网络连接技术,将相关审计记录安全的上报给可信管理平台。

本方案提供的主动防御功能贯穿了处理器、主板硬件、固件、操作系统、应用、可信管理平台,形成可信安全闭环,能够有效应对各种新型和未知的漏洞、病毒、木马攻击,保护工控客户信息免受侵害。

方案架构:

图1:基于飞腾腾珑 E2000Q 内置TCM的TPCM可信工控系统方案

关键功能:

硬件层:采用内置TCM/TPCM可信根的飞腾CPU以及可信增强的固件,确保信任起点的可信性以及信任链的建立,实现对系统引导程序、系统程序进行可信验证的功能。

系统层:部署高鸿信安可信软件基,实现系统可信启动、应用静态可信验证、进程动态可信验证等可信功能和应用程序白名单、进程保护、应用访问控制等其他防护功能。

应用层:通过系统层高鸿信安可信软件基提供的可信防护能力及安全服务接口,结合定制化的策略管理,为应用程序提供静态、运行态等全生命周期的保护。

管理层:通过可信管理平台实现可信状态管理、策略管理、可信告警/审计汇集等功能,对工控系统各类终端进行统一管理。

3 代表性及推广价值

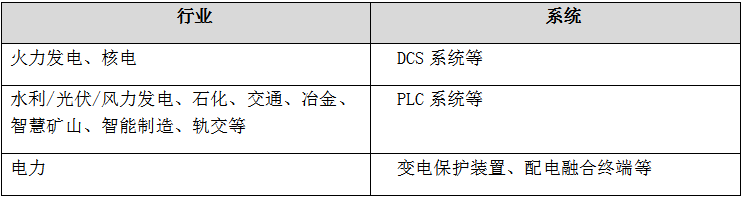

应用场景:

本方案可广泛应用到如以下工控系统(不限于):

方案优势:

实施效果:

飞腾携手高鸿信安打造的自主可信计算联合解决方案,可以有效弥补传统工控系统设计之初缺乏的安全特性,抛开打补丁式的防病毒手段,避免不停升级漏洞和病毒库,深入到工控系统内部,实现纵深防御。

本方案开创性的解决了工控行业落地过程中遇到的诸多难题:如基于传统可信芯片方案的产业链长、工程化难度大、生态复杂、项目适配周期长,可信计算性能受限,工作环境苛刻,主板资源受限等缺陷,为工控系统构建更加稳定、快捷的主动免疫式可信安全防护体系,提供了切实可行的解决途径。

资讯频道

资讯频道